En Sık Kullanılan Pasif Bilgi Toplama Araçları

Bir sızma testinin gerçekleştirilebilmesi için bilgi toplama büyük önem taşımaktadır. Sızma testinin ilk aşamalarından olan pasif bilgi toplama karda iz bırakmadan yürümeye çalışmaya benzer. Pasif bilgi toplama araçları ile hedef taraftan bilgi toplamaya çalışır, ancak bilgi toplamaya çalıştığınızı hedef tarafa belli etmezsiniz.

Açık Kaynak İstihbaratı (OSINT) olarak da adlandırılan pasif bilgi toplama işlemi, bazı durumlarda sisteme sızmaya çalışma işlemlerinden çok daha uzun sürebilir. Sızma aşamasına geçmeden önce hedef sistem hakkında daha fazla bilgiye sahip olmak sızma işlemini hızlandırabileceği gibi aynı zamanda daha da kesin hale getirecektir.

Pasif bilgi toplama işlemlerinde internet üzerindeki bilgiler özel servisler ile toplanır ve analiz edilir. Bu işlem sonucunda yeteri kadar bilgi edinildiyse sızma testi işlemine geçilebilir. Eğer elde edilen bilgiler yetersiz ise aktif bilgi toplama işlemine başvurulabilir.

Pasif bilgi toplama işleminin, aktif bilgi toplama işleminin aksine hedef sistemden gizli bir şekilde yürütülmesi gerekir. Böylelikle hedef sistem hakkında topladığınız bilgiler ile sızma testinde karşınıza çıkması olası karmaşık durumlara hazırlıklı olabilirsiniz.

Pasif bilgi toplama işleminde kullanılabilecek çok sayıda araç bulunmaktadır. Bunlardan bazıları internet servisi olup tarayıcı üzerinde çalıştırılabilirken bazıları ise terminal üzerinden çalıştırılmaktadır. Rehber niteliğinde oluşturduğum bu yazıdan yararlanarak bu araçların kullanımını öğrenebilirsiniz.

En Sık Kullanılan Pasif Bilgi Toplama Araçları ve Servisleri

1- Whois Servisleri

Whois, pasif bilgi toplama aşamasında öne çıkan servis türlerinden biridir. İnternet üzerinde bulunan yüzlerce whois servisinden herhangi birini kullanarak hedef sitenin alan adına dair bilgilere ulaşabilirsiniz. Alan adları (Örn: ahmetemindilben.com.tr) birer mülktür. Aracı şirketler ile satın alınabilir veya kiralanabilir. Bu işlemler gerçekleştirilirken alan adını alan kişinin, yani müşterinin çeşitli bilgileri kayıt edilir. Whois aracılığıyla bu kayıtlara ulaşabilir ve alan adını kullanan kişinin telefon numarasına, mail adresine veya adresine ulaşabilirsiniz.

Whois sorgusu yapmak için who.is/ sitesini veya başka bir whois servisi sitesini ziyaret edebilirsiniz. Eğer alan adını alan kişi herhangi bir whois gizlilik hizmeti satın almadıysa çeşitli bilgiler karşınıza çıkacaktır. Ancak koruma uygulandıysa yalnızca alan adını satan veya barındıran firmaya dair bilgilere ulaşabilirsiniz.

İsteğinize bağlı olarak bu işlemi Linux Terminali üzerinden whois <alan adı> komutu ile yapabilirsiniz. Eğer whois aracı yüklü değilse sudo apt-get install whois komutuyla indirebilirsiniz.

2- Arama Motorları

Arama motorları interneti tarayan devasa sistemlerdir. İnsanlar, şirketler ve toplulukların internet ortamında bırakmış oldukları dijital ayak izleri arama motorları tarafından indexlenir ve uzun bir süre boyunca arama motorlarında erişilebilir halde bulunur.

Sızma testi uygulamalarınızda hedef hakkında daha fazla bilgiye ulaşabilmek için arama motorlarını tarayabilirsiniz. Google’ın bazı özel arama yöntemleri ile bir web sitesinde yüklü olan dosyaları, belirli bir konuda belirli bir uzantıya sahip dosyaları ve birçok özel aramayı gerçekleştirebilirsiniz.

Örneğin bir web sitesi içerisinde belirli bir terimi aramak istiyorsanız site:ahmetemindilben.com.tr pasif bilgi toplama şeklinde bir arama yapabilirsiniz. Bu arama sonucunda karşınıza bu sitede bu konuyu barındıran sayfalar çıkacaktır.

Eğer bir konuyla ilgili belirli bir uzantıya sahip dosyaları aramak istiyorsanız filetype:pdf Siber Güvenlik şeklinde bir arama yapabilirsiniz. Bu arama ile bu konuya ait dosyalara ulaşabilirsiniz.

İsterseniz intext:Pasif Bilgi Toplama şeklinde bir arama yaparak web sitelerinde bu terimleri içeren sayfaları bulabilirsiniz. Google üzerinde buna benzer arama yöntemlerini öğrenmek için “Google’da arama nasıl yapılır?” sayfasına gidebilir veya Google Gelişmiş Arama sayfasından yararlanabilirsiniz.

3- Online Arşiv Siteleri ve Wayback Machine

Online arşiv siteleri arama motorlarına benzer bir şekilde interneti tararlar ve internet üzerinde bulunan bileşenleri arşivler. Çeşitli arşiv sitelerini kullanarak geçmiş dönemlerde internete yüklenmiş dosyaları arayabilir veya sayfalara ulaşabilirsiniz.

Bu tür aramaları yapabilmek için Archive.org adresinden yararlanabilirsiniz. Çeşitli terimleri kullanarak bu site üzerinde depolanan içeriklere ulaşabilirsiniz.

Ayrıca Archive.org sitesinin Wayback Machine aracını kullanarak bir web sitesinin geçmiş yıllardaki hallerinin bir görüntüsüne erişebilirsiniz.

4- Sosyal Medya Platformları

Sosyal medya platformları çok açık bir şekilde pasif bilgi toplama için kullanılabilecek büyük kaynaklardandır. İnsanların kendi yaşamlarını dijital ortama aktarmasıyla beraber kurumların ve topluluklarında sosyal medyayı kullanması açık internet üzerinde bir bilgi havuzu oluşmaktadır. Sızma testleriniz de kullanmak amacıyla bu bilgi havuzundan gerekli bilgileri toplayabilir ve analiz edebilirsiniz.

5- Shodan.io

Pasif Bilgi Toplama işlemlerinde oldukça sık kullanılan bir site olan Shodan, dünya üzerinde internete bağlı olan çeşitli türlerdeki bilgisayar sistemlerini tespit eder ve toplar. Bu arama motorunu kullanarak belirli bir bölgede, belirli bir portu açık veya kapalı olan sistemleri arayabilir ve IP adreslerini görüntüleyebilirsiniz.

Shodan, barındırdığı bilgileri açık internet üzerinden yasal bir şekilde özel algoritması ile barındırmasına rağmen dikkatli kullanılması gereken bir servistir. Bu servisin kullanımından sizin sorumlu olduğunuzu unutmayın.

6- YouGetSignal.com

YouGetSignal.com kendi içerisinde birden fazla pasif bilgi toplama araçları barındıran bir web sitesidir. YouGetSignal aracılığıyla herhangi bir IP adresi üzerindeki açıkları kontrol edebilir, IP adreslerini tersten inceleyerek adrese bağlı siteleri tespit edebilir veya internet üzerinde bir telefon numarasını / mail adresini arattırabilirsiniz.

Normal şartlar altında port tarama ve ters IP adresi araması birer aktif bilgi toplama yöntemidir. Ancak bu işlemlerin YouGetSignal üzerinden yapılmasından dolayı pasif bilgi toplama sayılabilir.

7- Recon-ng Aracı

Recon-ng içerisinde çok sayıda modül barındıran bir pasif bilgi toplama aracıdır. Recon-ng ile alan adlarına dair bir çok bilgi toplanabilir, farklı modüller ile pasif bilgi toplama işlemi yapılarak rapor çıktısı alınabilir. Recon-ng aracı apt-get install recon-ng komutu ile linux sistemlere kurulabilmektedir.

Recon-ng kullanımı oldukça geniş bir araçtır. Aracın kullanımını yakında ekleyeceğim Recon-ng Aracı Kullanım Rehberi yazısından öğrenebilirsiniz.

8- TheHarvester Aracı

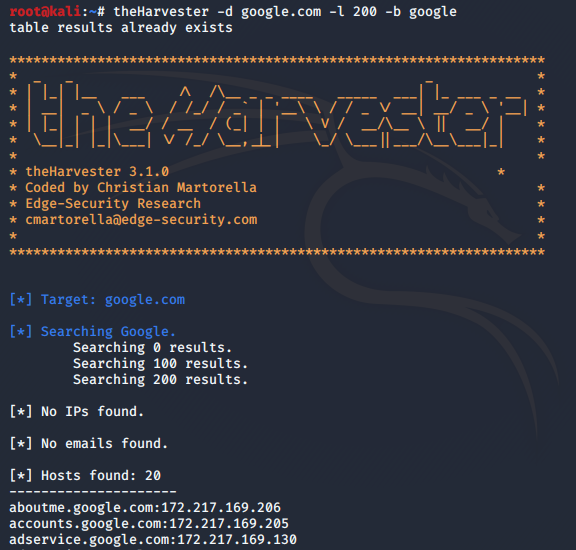

TheHarvester aracı çeşitli aktif ve pasif bilgi toplama servislerini barındıran bir araçtır. Aktif ve pasif bilgi toplama işlemini aynı anda yaptığından dolayı bu araç bilgi toplama işleminin son aşamalarında kullanılır. apt-get install theharvester komutu ile herhangi bir linux sisteme kurulabilir.

theHarvester -d <hedef alan adı> -l <Arama Limiti> -b <Arama motoru> şeklinde kullanılabilir. Subdomainler, IP adresleri ve email hesapları hakkında bilgiler sunabilir. Ancak kullanımı çok geniş olmayan bir araçtır.

9- Maltego Aracı

Maltego; oldukça kapsamlı, ticari ve topluluk versiyonları bulunan, hem pasif hem de aktif bilgi toplama işlemlerinde kullanılabilen bir araçtır. Çoğu pasif bilgi toplama işleminin aksine Maltego tıpkı bir ofis programı gibi görsel arayüzlüdür.

Maltego aracılığıyla alan adları, mail adresleri, IP adresleri, sosyal ağlar ve telefon numaraları gibi bir çok alanda bilgi toplanabilir. Windows, Mac ve linux sürümleri maltego’yu kendi web sitesinden indirebilir veya linux sistemlerinize apt-get install maltego komutuyla kurabilirsiniz.

Maltego kullanımı oldukça geniş bir araçtır. Aracın kullanımını yakında ekleyeceğim Maltego Kullanım Rehberi yazısından öğrenebilirsiniz.

10- OSINT Framework Web Sitesi

OSINT Framework, yüzlerce pasif bilgi toplama aracına yönlendirilebileceğiniz bir web sitesidir. Web sitesinde bulunan kategorilerden herhangi birini seçerek bu kategoride bulunan pasif bilgi toplama servislerine erişebilirsiniz. OSINT Framework web sitesinden yönlenmiş olduğunuz bilgi toplama servisleri ile pasif bilgi toplama işlemlerinizi tamamlayabilirsiniz.

Sonuç

Yazıda bulunan pasif bilgi toplama servisleri ve araçları ile bilgi toplama işlemlerinizi gerçekleştirmeye başlayabilirsiniz. Pasif bilgi toplama işleminden sonra hedef sistemin açıklarını ve zafiyetlerini tespit edebilmek için aktif bilgi toplama işlemine geçmeniz gerekmektedir.

Yorum Yap